Mystery Check

Wie leicht kommt ein Angreifer wirklich in Ihr Unternehmen – ohne entdeckt zu werden?

Red Teaming · Reale Angriffssimulation · Aufdeckung kritischer Sicherheitslücken

Die meisten Sicherheitskonzepte funktionieren auf dem Papier.

Entscheidend ist, ob Ihre Maßnahmen im Alltag tatsächlich standhalten.

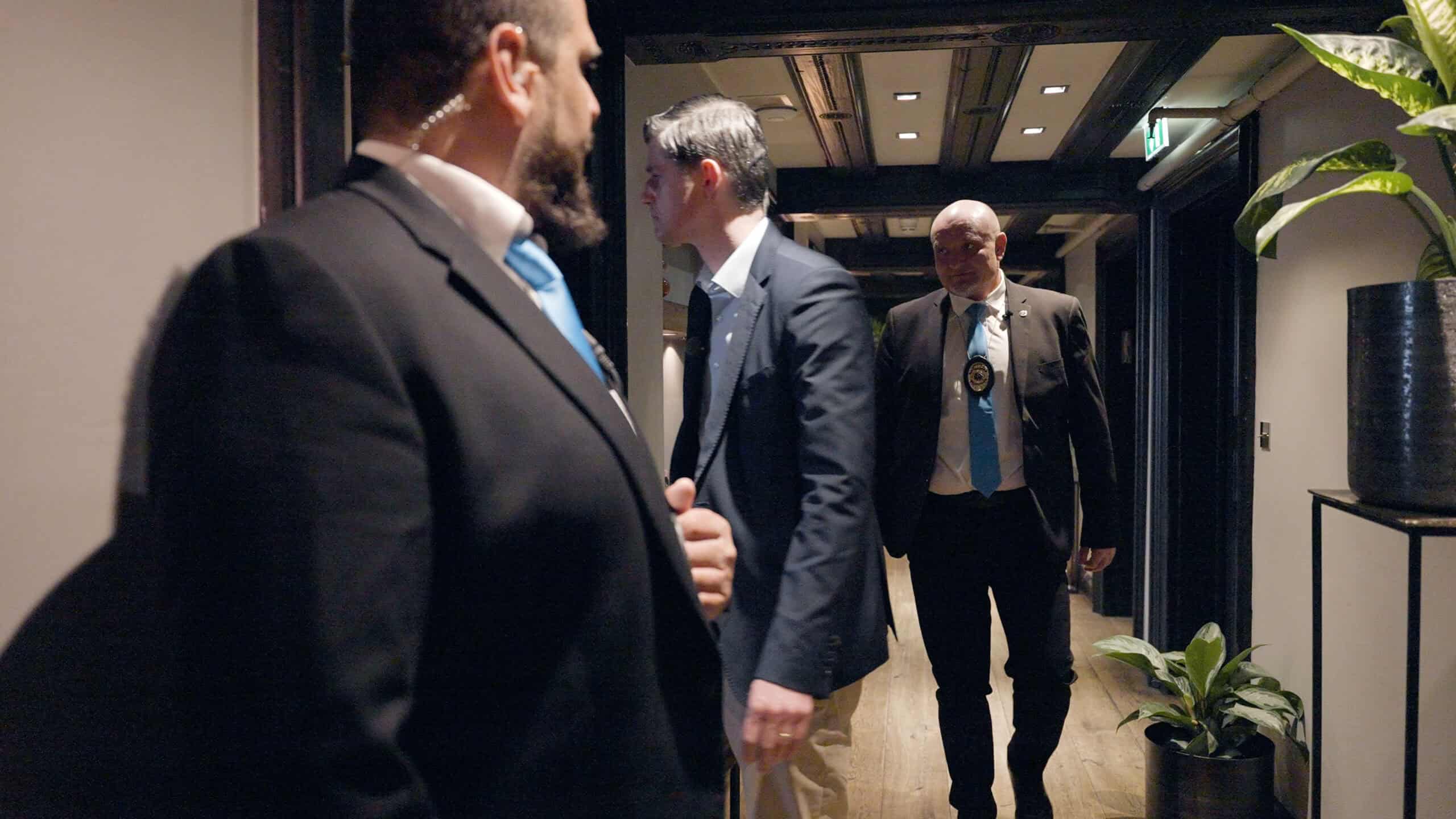

Im Rahmen eines Mystery Checks wird Ihr Unternehmen gezielt unter realen Bedingungen geprüft – verdeckt, strukturiert und aus Sicht eines potenziellen Angreifers.

So erkennen Sie,

- wie weit ein Angreifer tatsächlich kommen würde

- welche Sicherheitsmaßnahmen wirksam sind

- und wo konkrete Schwachstellen bestehen

Der Fokus liegt auf einer realitätsnahen Überprüfung bestehender Sicherheitsmaßnahmen unter tatsächlichen Einsatzbedingungen.

Dabei wird das Verhalten potenzieller Angreifer simuliert, um reale Risiken sichtbar zu machen. Dies umfasst insbesondere:

- unbefugtes Eindringen in Gebäude

- Umgehung von Zutrittskontrollen

- Ausnutzung organisatorischer Schwächen

- Social Engineering gegenüber Mitarbeitenden

- Bewegung innerhalb des Objekts bis in sensible Bereiche

So erhalten Sie eine klare und belastbare Bewertung Ihrer tatsächlichen Sicherheitslage.

Identifikation

realistischer

Angriffsszenarien

Verdeckte Durchführung

unter realen

Bedingungen

Wirksamkeitsprüfung

Ihrer aktuellen

Maßnahmen

Aufdeckung von

kritischen

Schwachstellen

Dokumentation

realer Angriffsverläufe

Konkrete Handlungsempfehlungen

Leistungsumfang

Die nachfolgenden Leistungen bilden den Rahmen der verdeckten Sicherheitsüberprüfung.

Ziel ist es, alle relevanten und realistischen Angriffsszenarien unter echten Bedingungen zu testen – nicht theoretisch, sondern praxisnah.

Die Durchführung erfolgt bewusst flexibel und iterativ, um eine vollständige Bewertung Ihrer Sicherheitsmaßnahmen zu ermöglichen.

So erhalten Sie eine realitätsnahe und belastbare Einschätzung Ihrer tatsächlichen Sicherheitslage

Projektvorgehen und Meilensteine

Das Projekt wird strukturiert und entlang definierter Meilensteine umgesetzt.

Die Vorgehensweise ist darauf ausgerichtet, Ihre Sicherheitsmaßnahmen unter realistischen Bedingungen zu überprüfen und systematisch zu bewerten.

Die Bearbeitung orientiert sich an relevanten Angriffsszenarien, sodass Schwachstellen gezielt identifiziert und in belastbare Erkenntnisse überführt werden können.

Was Sie im Mystery Check konkret erhalten

Der Mystery Check setzt sich aus klar definierten Leistungsbausteinen zusammen – von der Entwicklung realistischer Angriffsszenarien bis zur konkreten Maßnahmenableitung. Auf Wunsch übernimmt P3 für Sie auch die weitere Umsetzung.

Entwicklung realistischer

Angriffsszenarien

Durchführung verdeckter

Sicherheitsüberprüfungen

Dokumentation und Analyse

realer Schwachstellen

Ableitung konkreter

Optimierungsmaßnahmen

SO LÄUFT DER MYSTERY CHECK KONKRET AB

Der Mystery Check folgt einem klar strukturierten Ablauf, der alle sicherheitsrelevanten Bereiche Ihres Unternehmens berücksichtigt.

Im Fokus steht die praxisnahe Überprüfung des Zusammenspiels von Mensch, Technik und Organisation unter realen Bedingungen.

Der Ablauf gliedert sich in folgende Phasen:

- Kick-off & Zieldefinition

- Szenarioentwicklung & Angriffskonzeption

- Verdeckte Durchführung (Red Teaming)

- Analyse, Maßnahmen & Übergabe

WARUM JETZT?

Die größte Sicherheitslücke ist die, die Sie nicht kennen.

Viele Sicherheitsvorfälle entstehen nicht durch fehlende Technik, sondern durch unerkannte Schwachstellen im Zusammenspiel von Mensch und Organisation. Im Alltag werden Sicherheitsmaßnahmen häufig umgangen – oft unbemerkt. Genau diese Lücken werden von Angreifern gezielt ausgenutzt.

Ohne eine realitätsnahe Überprüfung bleibt unklar, wie wirksam Ihre bestehenden Maßnahmen tatsächlich sind.

Die entscheidende Frage ist nicht, ob diese Schwachstellen existieren – sondern ob Sie sie rechtzeitig erkennen und schließen.

YOUR GLOBAL PARTNER IN PREMIUM SECURITY SOLUTIONS.